Hôm nay, hacker Ronin Network đã chuyển 12.595,3 Ethereum đến địa chỉ mới (0x08723392ed15743cc38513c4925f5e6be5c17243) vào lúc 15:32:25 (giờ địa phương). Cho đến nay, gần như toàn bộ 173.600 ETH bị đánh cắp đã được chuyển ra ngoài và chỉ còn lại khoảng 1,8 ETH trong ví tấn công ban đầu.

Sau sự cố vào tháng 3, tổng giá trị thiệt hại của Ronin Network lên tới 610 triệu đô la Mỹ, vượt qua con số 600 triệu của Poly Network và trở thành vụ hack lớn nhất trong lịch sử DeFi. Nhóm hacker di chuyển và rửa số tiền đánh cắp chỉ trong hơn một tháng. Hãy cũng xem lại quá trình chuyển tiền gây xôn xao suốt một tháng qua nhé.

Ngày 29/3, Ronin Network, sidechain chuyên dụng của Axie Infinity, thông báo trên Twitter node validator của Sky Mavis và Axie DAO đã bị xâm nhập một ngày trước vụ tấn công 23/3. Số tiền bị lấy mất ước tính vào khoảng 173.600 ETH và 25,5 triệu USDC.

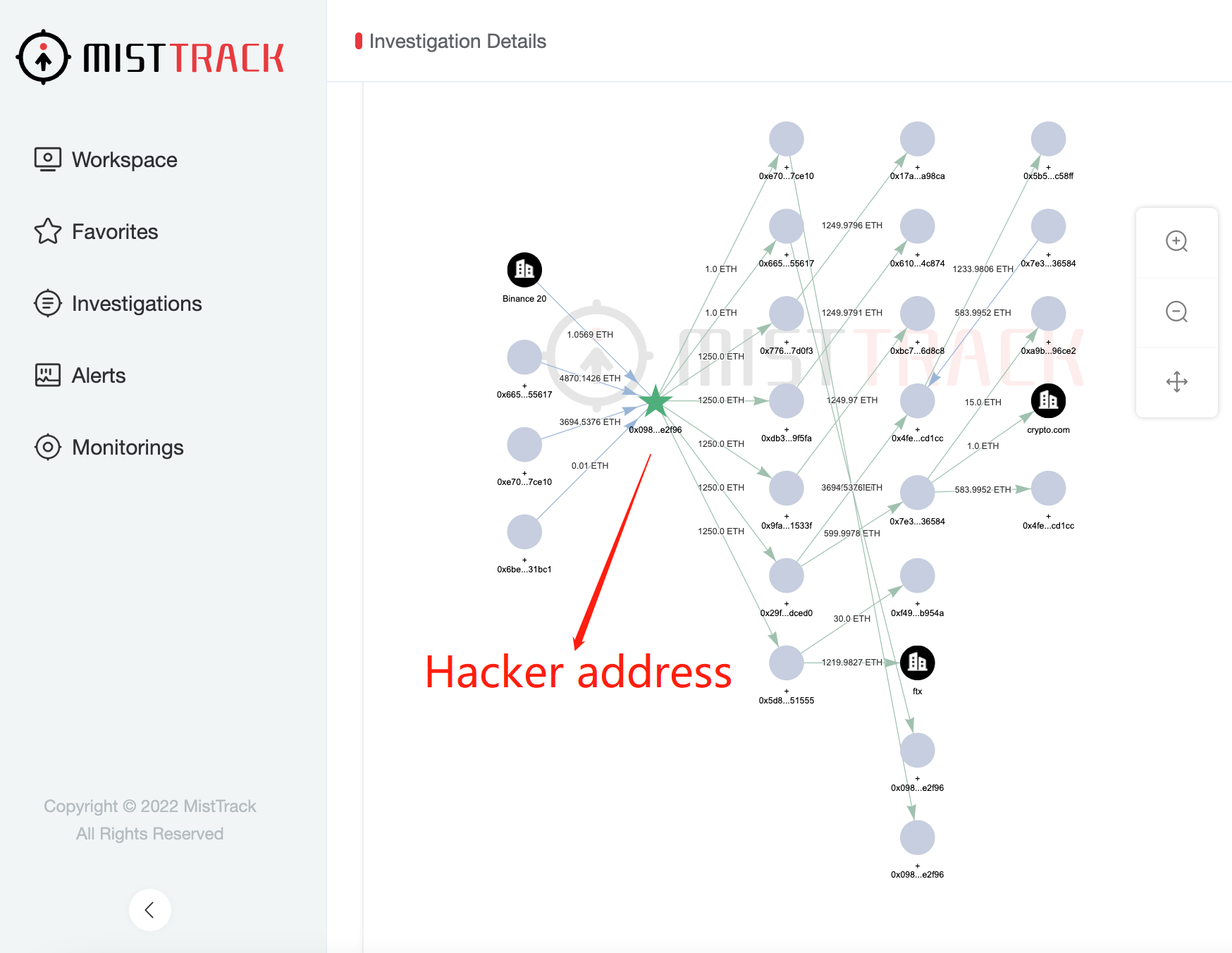

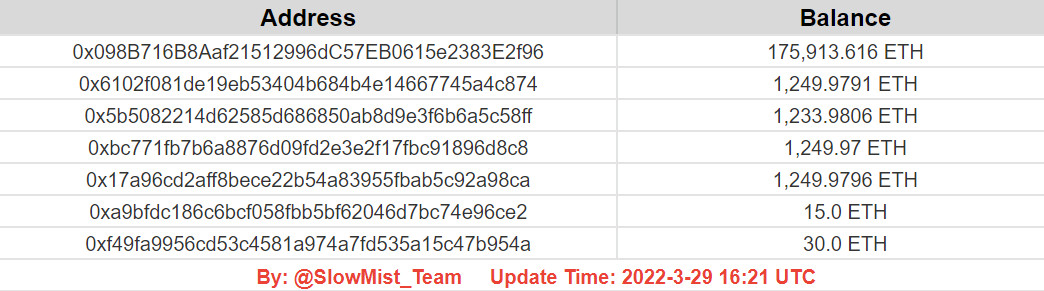

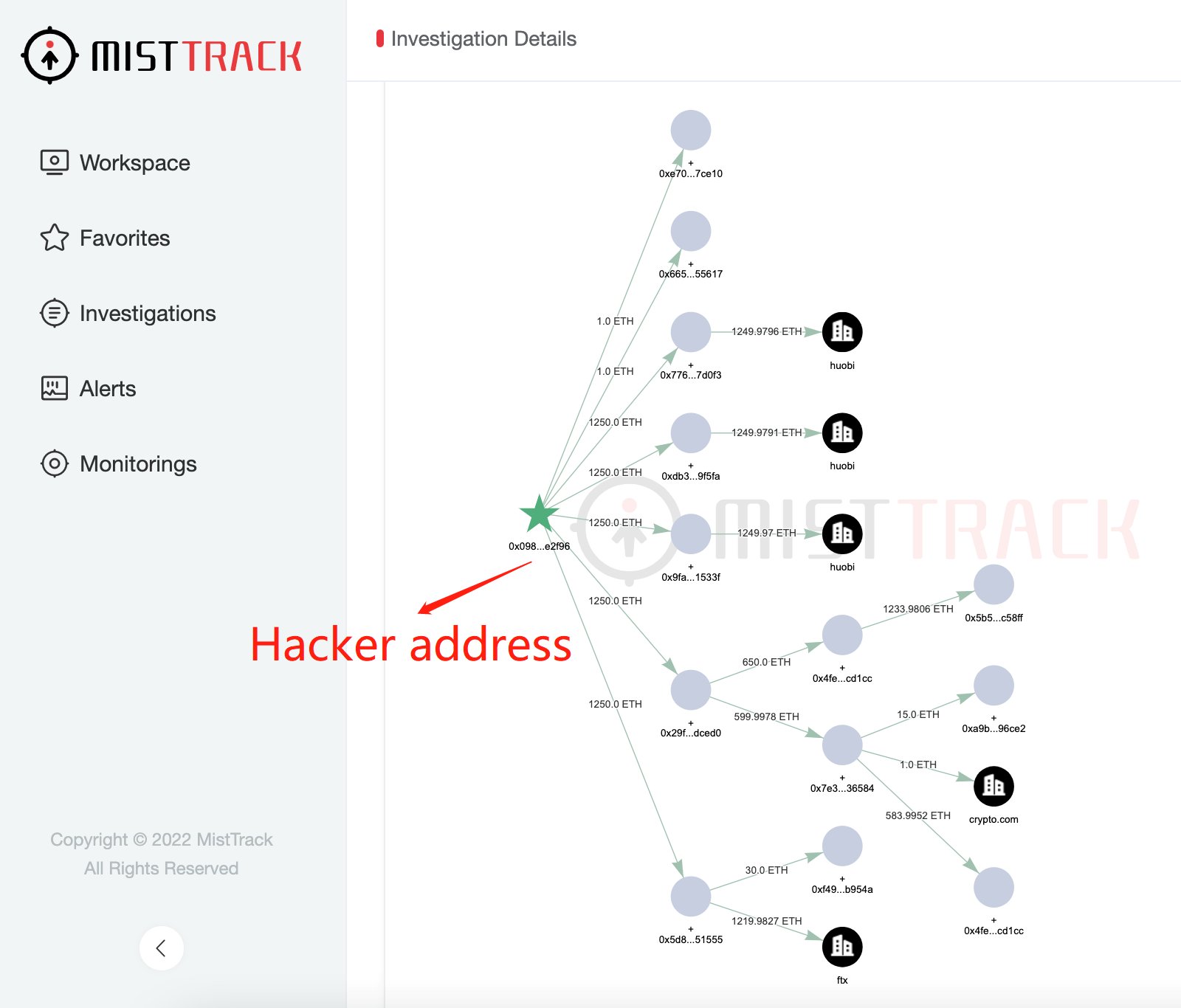

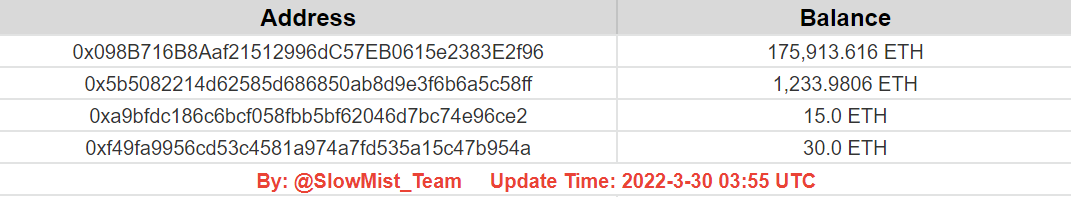

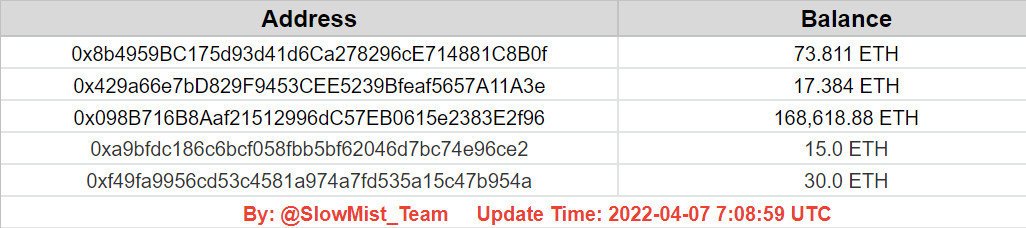

Đến ngày 30/3, SlowMist, công ty bảo mật blockchain, cho hay 25,5 triệu USDC đã được giao dịch thành 6.250 Ethereum, đồng thời 1.221 ETH được chuyển sang FTX và ETH.

Cuối ngày hôm đó, hacker lại chuyển 3.750 ETH sang Huobi.

Ngày 4/4, hacker gửi 1.000 ETH từ địa chỉ tấn công (0x098B716B8Aaf21512996dC57EB0615e2383E2f96) đến địa chỉ(0xbc25d57412a04956CDD95AF07825C5C1F34d29eb), sau đó chuyển 200 ETH vào Tornado Cash.

Ngày 5/4, hacker chuyển 1.526 Ethereum từ địa chỉ tấn công sang địa chỉ mới (0xdf225c84a0eaeaaac20e6c1d369e94ee13b9df2a) và di chuyển chúng sang Tornado Cash theo từng đợt.

Ngày 6/4, SlowMist thông báo trong khoảng thời gian từ 17:49:06 ngày 31/3 đến 6:05:58 ngày 6/4, những kẻ tấn công chuyển 1.233,9811 ETH sang Huobi một lần nữa. Tổng cộng 4.000 ETH "cập bến" Tornado Cash.

Ngày 7/4, SlowMist cho biết từ 6:19:03 ngày 6/4 đến 7:08:59 ngày 7/4, hacker Ronin Network gửi 2.800 Ethereum đến Tornado Cash.

Ngày 8/4, 4.800 ETH được chuyển tới Tornado Cash thông qua địa chỉ trung gian (0x5b0431365ce1ab3693bea6f33ae67653dd30d8bd).

Ngày 9/4, hacker chuyển 3.002,985 và 3.102,6215 Ethereum đến hai địa chỉ (0x1361c1e18930483F4Aaf91f3a263937e4Fcc1f39, 0xBCD78C2D608e7cEB3d25Bea30faE8a9D57033868) rồi gửi toàn bộ vào Tornado Cash.

Ngày 10/4, hacker gửi 3.002 ETH vào 0x1361c1e18930483F4Aaf91f3a263937e4Fcc1f39. Số tiền này cũng vào Tornado Cash sau đó.

Ngày 12/4, 2,941 ETH được cho vào địa chỉ mới (0xb2369D20e7f0C46270b9F79ab26Fc62fadA356c7) trước khi đến Tornado Cash. Hiện tại, vẫn còn khoảng 40 ETH trong địa chỉ này.

Ngày 13/4, hacker chuyển 3.202 ETH đến địa chỉ(0x77532dd2eb6e8eaf416f39c65f48cd2369782828), sau đó chuyển sang Tornado Cash.

Ngày 14/4, 3.302,6 Ethereum đến địa chỉ(0x1Bf53ce80FF2ed5711b8A2DB8f7EA5b38DA118d6) rồi được di chuyển sang Tornado Cash.

Ngày 15/4, Wall Street Journal đưa tin Bộ Tài chính Mỹ phát hiện Lazarus Group, nhóm hacker được chính phủ Triều Tiên hậu thuẫn, là chủ sở hữu của các địa chỉ trên. Theo phát ngôn viên Bộ Tài chính, bất kỳ ai giao dịch bằng ví phạm tội có nguy cơ bị Mỹ trừng phạt.

Cùng ngày, PeckShield tuyên bố trên Twitter nhóm hacker tiếp tục chuyển khoảng 28.000 ETH (tương ứng 16%) từ địa chỉ tấn công sang Tornado Cash. Khoảng 147.753 ETH còn lại trong ví.

Cùng ngày, những kẻ tấn công lại chuyển 2.900 ETH đến địa chỉ (0xBc5639887283eaF1B8E966e0b2fa6998D2ec6404) trước khi đến Tornado Cash.

Ngày 18/4, 10.129,9 ETH đến địa chỉ mới (0x3cffd56b47b7b41c56258d9c7731abadc360e073).

Ngày 19/4, hacker chuyển 18.256,8 ETH sang 0x1Bf53ce80FF2ed5711b8A2DB8f7EA5b38DA118d6.

Ngày 21/4, 21.629 ETH được gửi vào 0x53b6936513e738f44fb50d2b9476730c0ab3bfc1.

Ngày 22/4, 1.528,2 ETH chuyển vào địa chỉ (0x8fa7b50fc8306ab3de028254df72bf08216742b6) thông qua địa chỉ trung gian (0x3cffd56b47b7b41c56258d9c7731abadc360e073).

Ngày 24/4, hacker chuyển 33.568 ETH sang địa chỉ mới (0x35fb6f6db4fb05e6a4ce86f2c93691425626d4b1).

Ngày 26/4, theo thống kê của PeckShield, 65% số tiền bị đánh cắp đã được gửi đi từ ví của kẻ tấn công Mạng Ronin, trong đó 22% (khoảng 39.700 ETH) được rửa trên Tornado Cash, khoảng 41% chuyển sang 3 ví mới.

Ngày 27/4, 18.256,8 Ethereum đến địa chỉ mới (0x5967524CE3Bc2BC422e584e33bD50921A22e3c0a).

Cuối ngày hôm đó, hacker chuyển tiếp 25.127.5192 ETH sang địa chỉ (0xf7b31119c2682c88d88d455dbb9d5932c65cf1be).

Ngày 28/4, Ronin Network phát hành báo cáo lỗ hổng. Theo đó, thủ phạm đã thâm nhập vào cơ sở hạ tầng IT của Sky Mavis và giành quyền truy cập node validator. Họ đã thực hiện một phi vụ giả mạo trên Sky Mavis và phát hiện ra một lỗ hổng của RPC node. Tiếp đến, nhóm hacker có được chữ ký của node validator Axie DAO, kiểm soát 5/9 node validator.

Ronin Network công bố hàng loạt biện pháp bảo mật hiện tại của Sky Mavis, bao gồm hợp tác với công ty bảo mật để xây dựng hệ thống an ninh, tăng số lượng node validator, tăng cường kiểm soát nội bộ chặt chẽ, thành lập tổ chức không cần tin cậy, thưởng tiền cho người phát hiện ra lỗ hổng và tiến hành ISO27001 cũng như các chứng chỉ an ninh khác. Ngoài ra, Ronin Network dự kiến triển khai nâng cấp vào cuối tháng 4 và chính thức hoạt động trở lại vào nửa đầu tháng 5. Tất cả khoản tiền bị đánh cắp sẽ được bù đắp bằng vòng tài trợ Sky Mavis huy động gần đây, tài sản của Axie Infinity và Sky Mavis và các quỹ tư nhân từ đội ngũ nòng cốt.

Ngày 29/4, 5.000 ETH được gửi đến địa chỉ(0xDD6458eB5090832eB88BFfc7AdF39B0F3CdD6683) rồi đến Tornado Cash.

Vào lúc 16:23:28 ngày 3/5, hacker chuyển 23.528,8 Ethereum đến địa chỉ mới (0x3e37627deaa754090fbfbb8bd226c1ce66d255e9) .

Ngày 4/5, hacker hoàn thành lần chuyển cuối cùng là 12.595,3 ETH. Ví tấn công ban đầu chỉ còn lại khoảng 1,8 ETH.