1. Zero-knowledge proof (ZK): Chứng minh mà không tiết lộ

Công nghệ zero-knowledge proof (ZK) mang đến một giải pháp đột phá cho bài toán xác minh thông tin mà không làm lộ nội dung chi tiết. Nền tảng của ZK dựa trên mật mã học. Nhờ ZK, Alice có thể chứng minh cho Bob (bên thứ ba) biết một bí mật mà không tiết lộ bất kỳ thông tin gì về bí mật đó.

Hãy tưởng tượng Alice muốn thuê xe và cần chứng minh khả năng thanh toán cho Bob, nhân viên cho thuê xe. Thay vì cung cấp sao kê ngân hàng, Alice có thể sử dụng “điểm tín dụng” như một zero-knowledge proof.

Alice chứng minh điểm tín dụng tốt cho Bob mà không tiết lộ thông tin giao dịch ngân hàng, qua đó Bob có thể xác nhận khả năng thanh toán của Alice mà không biết gì về lịch sử tài chính của cô ấy. Đây là ví dụ điển hình cho ứng dụng của ZK.

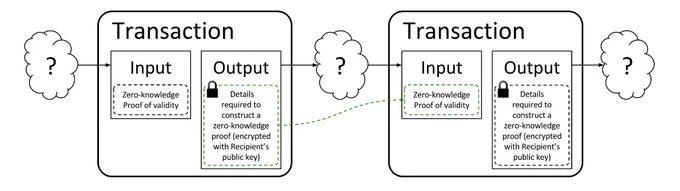

Trong lĩnh vực blockchain, ZK được ứng dụng nổi bật trong tiền điện tử Zcash. Khi Alice chuyển tiền cho ai đó, cô ấy cần bảo mật danh tính và chứng minh quyền sở hữu số tiền đó (để tránh chi tiêu hai lần). Lúc này, Alice sử dụng bằng chứng ZK.

Sau khi nhận được bằng chứng, thợ đào Bob có thể xác nhận giao dịch và thêm nó vào chuỗi khối mà không biết danh tính của Alice. Như vậy, ZK mang đến giải pháp xác minh mạnh mẽ và bảo mật thông tin cho nhiều ứng dụng, đặc biệt là trong các lĩnh vực đòi hỏi tính riêng tư cao như tài chính và blockchain

2. Multi-party computation (MPC): Nhấn mạnh vào “cách tính toán mà không bị rò rỉ”

Công nghệ Multi-party computation (MPC) chủ yếu được sử dụng trong: Cách cho phép nhiều người tham gia tính toán cùng nhau một cách an toàn mà không bị rò rỉ thông tin nhạy cảm. Công nghệ này cho phép nhiều người tham gia (chẳng hạn như Alice, Bob và Carol) làm việc cùng nhau để hoàn thành nhiệm vụ tính toán mà không bên nào tiết lộ dữ liệu đầu vào của họ.

Ví dụ: nếu Alice, Bob và Carol muốn tính mức lương trung bình của ba người họ mà không tiết lộ mức lương cụ thể của họ. Vậy họ sẽ làm thế nào?

Mỗi người có thể chia tiền lương của mình thành ba phần và đổi hai phần với hai phần còn lại. Mỗi người cộng các số nhận được rồi chia số đó. Cuối cùng, ba người tổng hợp ba kết quả tổng hợp để lấy mức trung bình, nhưng họ không thể xác định chính xác mức lương của người khác ngoại trừ chính họ.

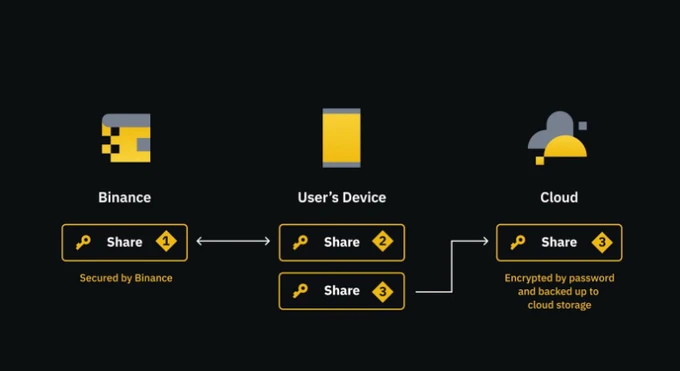

Nếu áp dụng vào ngành tiền điện tử, ví MPC sử dụng công nghệ như vậy. Lấy ví MPC đơn giản nhất do Binance hay Bybit tung ra làm ví dụ. Người dùng không còn cần phải lưu 12 từ ghi nhớ nữa, nhưng nó cũng hơi giống với việc thay đổi phép thuật khóa riêng thành 2/2 đa chữ ký, một bản sao trên điện thoại di động của người dùng. và một chia sẻ trên đám mây của người dùng, trao đổi một chia sẻ.

Nếu người dùng vô tình làm mất điện thoại thì ít nhất Cloud + Exchange có thể khôi phục được.

Tất nhiên, nếu yêu cầu bảo mật cao hơn, một số ví MPC có thể hỗ trợ giới thiệu thêm bên thứ ba để bảo vệ các đoạn khóa riêng tư. Do đó, dựa trên công nghệ mật mã của MPC, nhiều bên có thể sử dụng khóa riêng một cách an toàn mà không cần tin tưởng lẫn nhau.

3. Fully Homomorphic Encryption (FHE): Nhấn mạnh vào “cách mã hóa để tìm gia công”

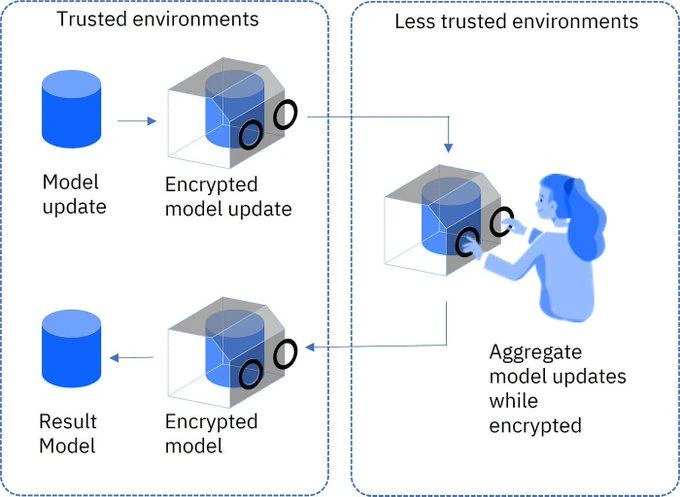

Ví dụ: Alice không có khả năng tính toán của riêng mình và cần phải dựa vào Bob để tính toán, nhưng cô ấy không muốn nói cho Bob biết sự thật nên chỉ có thể đưa nhiễu vào dữ liệu gốc (thực hiện bất kỳ số cộng/nhân nào cho mã hóa), sau đó sử dụng sức mạnh tính toán mạnh mẽ của Bob để dữ liệu được chính Alice xử lý và giải mã cuối cùng để có được kết quả thực sự, trong khi Bob không biết gì về nội dung.

Hãy tưởng tượng nếu bạn cần xử lý dữ liệu nhạy cảm như hồ sơ bệnh án hoặc thông tin tài chính cá nhân trong môi trường điện toán đám mây thì FHE đặc biệt quan trọng. Nó cho phép dữ liệu được mã hóa trong suốt quá trình xử lý, điều này không chỉ giữ an toàn cho dữ liệu mà còn tuân thủ các quy định về quyền riêng tư.

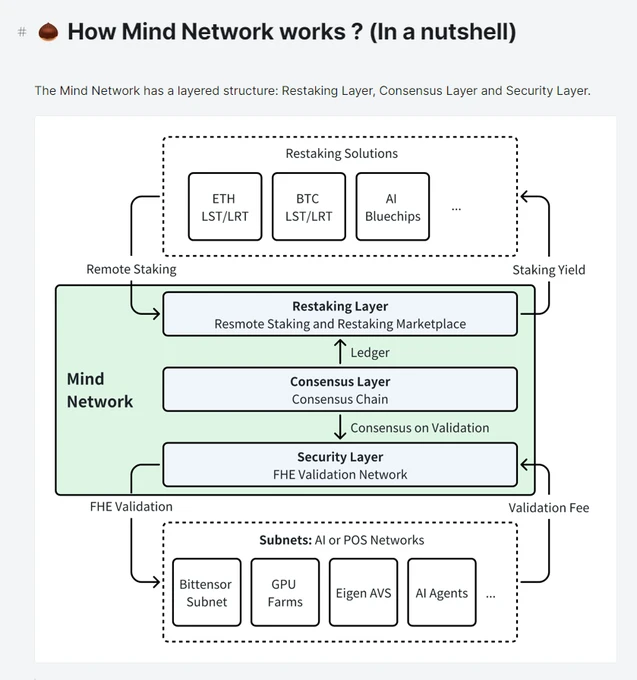

Thời gian qua, chúng ta đã tập trung phân tích tại sao ngành AI cần FHE. Vậy trong ngành mã hóa, công nghệ FHE có thể mang lại những ứng dụng gì? Ví dụ: có một dự án tên là Mind Network đã nhận được Ethereum Grant và cũng là dự án Vườn ươm Binance. Nó tập trung vào một vấn đề cốt lõi của cơ chế PoS:

Một giao thức PoS như Ethereum có hơn 100 trình xác thực nên không có vấn đề gì. Nhưng đối với nhiều dự án nhỏ, vấn đề nảy sinh là thợ mỏ vốn lười biếng. Về lý thuyết, công việc của nút là cẩn thận xác minh xem mỗi giao dịch có hợp pháp hay không. Tuy nhiên, một số giao thức PoS nhỏ không có đủ nút và bao gồm nhiều “nút lớn”. Do đó, nhiều nút PoS nhỏ nhận thấy rằng thay vì tốn thời gian tính toán và tự xác minh, tốt hơn hết bạn nên trực tiếp theo dõi và sao chép kết quả làm sẵn của các nút lớn. Điều này chắc chắn sẽ dẫn đến sự tập trung hóa cực kỳ cường điệu.

Ngoài ra, cảnh bình chọn còn có loại biển “following”.

Ví dụ: trong cuộc bỏ phiếu trước đây về giao thức MakerDAO, vì năm đó A16Z có quá nhiều vị trí bỏ phiếu MKR nên thái độ của nó thường đóng vai trò quyết định trong một số giao thức nhất định. A16Z Sau cuộc bỏ phiếu, nhiều phòng bỏ phiếu nhỏ buộc phải theo phiếu hoặc bỏ phiếu trắng, điều này hoàn toàn không phản ánh được dư luận thực sự.

Vì vậy, Mind Network sử dụng công nghệ FHE:

Khi các nút PoS *không biết* câu trả lời của nhau, chúng vẫn có thể sử dụng sức mạnh tính toán của máy để hoàn thành việc xác minh các khối và ngăn các nút PoS đạo văn lẫn nhau.Điều này cho phép cử tri sử dụng nền tảng bỏ phiếu để tính toán kết quả bỏ phiếu ngay cả khi họ không biết ý định bỏ phiếu của nhau nhằm ngăn chặn việc theo dõi phiếu bầu.

Đây là một trong những ứng dụng quan trọng của FHE trong blockchain.

Do đó, để thực hiện chức năng như vậy, Mind cũng cần xây dựng lại giao thức matryoshka reStaking. Bởi vì bản thân EigenLayer sẽ cung cấp dịch vụ “nút thuê ngoài” cho một số blockchain nhỏ trong tương lai và nếu hợp tác với FHE, tính bảo mật của mạng PoS hoặc bỏ phiếu có thể được cải thiện đáng kể.

Sử dụng một phép ẩn dụ không phù hợp, việc giới thiệu Eigen+Mind cho một blockchain nhỏ cũng giống như một quốc gia nhỏ không thể tự giải quyết công việc nội bộ của mình nên đưa quân đội nước ngoài vào.

Đây cũng có thể được coi là một trong những điểm khác biệt giữa Mind với Renzo và Puffer trong nhánh PoS/Restering. So với Renzo và Puffer, Mind Network mới ra mắt mainnet gần đây và tương đối không lớn bằng Re. -bắt đầu mùa hè.

Tất nhiên, Mind Network cũng cung cấp các dịch vụ trên nhánh AI, chẳng hạn như sử dụng công nghệ FHE để mã hóa dữ liệu được cung cấp cho AI, sau đó cho phép AI học và xử lý dữ liệu này mà không *biết* dữ liệu gốc. Các trường hợp điển hình bao gồm làm việc với AI. hợp tác mạng con bittensor.

Tóm tắt

Mặc dù ZK (zero-knowledge proof), MPC (multi-party computation) và FHE (fully homomorphic encryption) đều là các công nghệ mã hóa tiên tiến được thiết kế để bảo vệ quyền riêng tư và bảo mật dữ liệu, nhưng vẫn có những khác biệt về kịch bản ứng dụng/độ phức tạp kỹ thuật:

Kịch bản ứng dụng: ZK nhấn mạnh “cách chứng minh”. Nó cung cấp một cách để một bên chứng minh tính chính xác của một phần thông tin nhất định cho bên khác mà không tiết lộ bất kỳ thông tin bổ sung nào. Kỹ thuật này hữu ích khi bạn cần xác minh quyền hoặc danh tính.

MPC nhấn mạnh “cách tính toán”. Nó cho phép nhiều người tham gia thực hiện các phép tính cùng nhau mà không cần phải tiết lộ đầu vào riêng lẻ của họ. Điều này được sử dụng trong các tình huống cần cộng tác dữ liệu nhưng phải bảo vệ quyền riêng tư dữ liệu của tất cả các bên, chẳng hạn như phân tích dữ liệu giữa các cơ quan và kiểm toán tài chính.

FHE nhấn mạnh “cách mã hóa”. Nó cho phép thực hiện các phép tính phức tạp trong khi dữ liệu luôn được mã hóa. Điều này đặc biệt quan trọng đối với các dịch vụ điện toán đám mây/AI, nơi người dùng có thể xử lý dữ liệu nhạy cảm trong môi trường đám mây một cách an toàn.

Độ phức tạp về mặt kỹ thuật: Mặc dù ZK mạnh mẽ về mặt lý thuyết, nhưng việc thiết kế một giao thức chứng minh không có kiến thức hiệu quả và dễ thực hiện có thể rất phức tạp, đòi hỏi kỹ năng lập trình và toán học sâu, chẳng hạn như nhiều “mạch” khác nhau mà mọi người không hiểu.

MPC cần giải quyết các vấn đề về đồng bộ hóa và hiệu quả truyền thông khi triển khai nó, đặc biệt khi có nhiều người tham gia, chi phí điều phối và chi phí tính toán có thể rất cao.

FHE phải đối mặt với những thách thức lớn về hiệu quả tính toán. Thuật toán mã hóa tương đối phức tạp và chỉ được phát triển vào năm 2009. Mặc dù có sức hấp dẫn về mặt lý thuyết nhưng độ phức tạp tính toán cao và chi phí thời gian trong các ứng dụng thực tế vẫn là trở ngại lớn.

Khả năng bảo mật dữ liệu và bảo vệ quyền riêng tư cá nhân đang phải đối mặt với những thách thức chưa từng có. Hãy tưởng tượng rằng nếu không có công nghệ mã hóa, tất cả thông tin trong tin nhắn văn bản, đồ ăn mang đi và mua sắm trực tuyến của chúng ta sẽ bị lộ. Giống như một cánh cửa không khóa, ai cũng có thể tùy ý vào.