Vào ngày 1 tháng 7 năm 2023, kẻ tấn công đã khai thác lỗ hổng trong Mạng Poly để phát hành tài sản trị giá 42 tỷ USD trên nhiều chuỗi. Mặc dù số lượng tài sản khổng lồ được phát hành, nhưng do tính thanh khoản thấp và một số mã dự án bị đóng băng, kẻ tấn công không thể lấy được hơn 10 triệu đô la tài sản từ 5 địa chỉ tài khoản bên ngoài.

Đây là cuộc tấn công cầu nối chéo đầu tiên trong năm nay và là cuộc tấn công thứ hai nhằm vào Poly Network. Tổng thiệt hại của các cuộc tấn công năm ngoái lên tới 3,7 tỷ đô la Mỹ, trong đó thiệt hại do tấn công cầu xuyên chuỗi chiếm 35%. Mặc dù sự cố này có vẻ là sự cố tấn công lỗ hổng lớn nhất từ trước đến nay với số tiền liên quan, nhưng thu nhập thực tế của các tin tặc thấp hơn nhiều.

Vào lúc 14:47 giờ Bắc Kinh ngày 1 tháng 7 năm 2023, kẻ tấn công đã chuyển tài sản từ hợp đồng Lock Proxy của Poly Network đến địa chỉ của kẻ tấn công bằng cách bắt đầu một số giao dịch cầu nối chuỗi chéo. Trên giấy tờ, những kẻ tấn công đã kiếm được tài sản trị giá hơn 42 tỷ đô la từ 10 chuỗi.

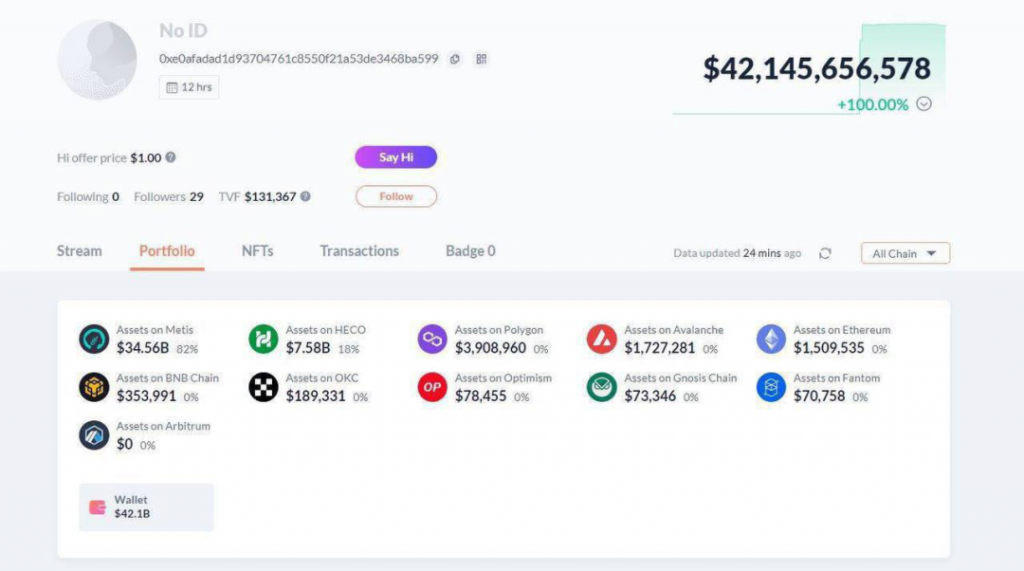

Hình ảnh: Địa chỉ ví của kẻ tấn công Poly Network. Nguồn: Debank

Nhưng con số đó thực sự gây hiểu nhầm. Ví dụ: kẻ tấn công đã nắm giữ hơn 34 tỷ đô la BNB và BUSD được chốt bằng Poly trên chuỗi khối Metis , nhưng những mã thông báo này không thể bán được do thiếu thanh khoản. Sau đó, Metis cũng xác nhận trong một tweet rằng BNB và BUSD mới đúc đó không có sẵn thanh khoản và do đó vô giá trị.

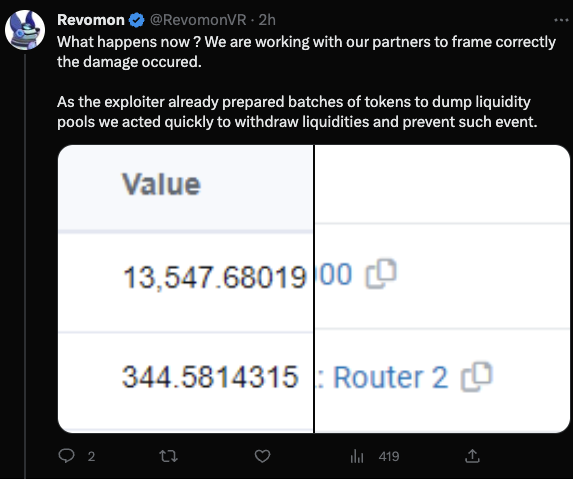

Tương tự như vậy, một số lượng lớn các mã thông báo còn lại cũng trở nên vô giá trị. Sau khi nghe về vụ việc và mã thông báo do những kẻ tấn công phát hành, một số dự án đã có hành động kịp thời để loại bỏ thanh khoản nhằm ngăn chặn việc phá giá mã thông báo và giảm giá. Ví dụ: OpenOcean , StackOS , Revomon và NEST có tất cả các dự án không được thanh lý để ngăn những kẻ tấn công bán chúng.

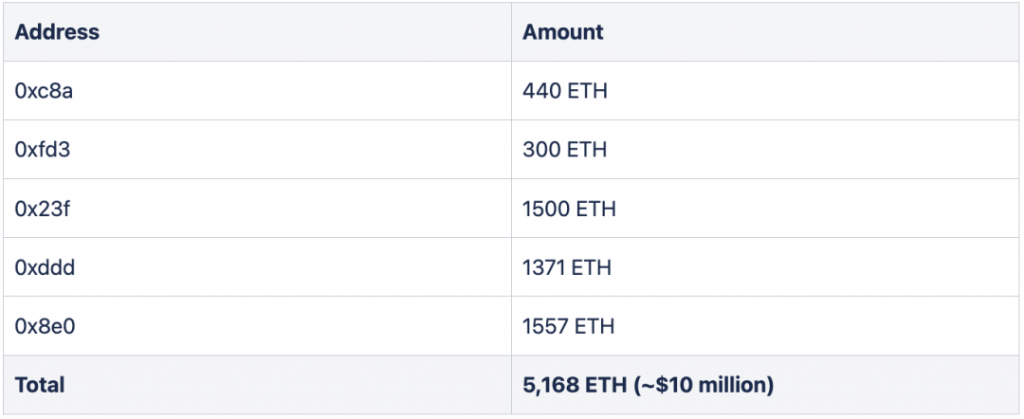

CertiK đã xác nhận ít nhất 10 triệu đô la tài sản được giữ trong 5 ví Ethereum.

Trong giao dịch này, dữ liệu được chỉ định là “0 x 4 a 14 feea 0 bdd 3 d 07 eb 6 fe 305938878 c 0 cadbfa 16904214 e 0 afadad 1 d 93704761 c 8550 f 21 a 53 de 3468 ba 599 e 8030000000 0000 000000000000000″ ” 0 x 4 a” bốn byte đại diện cho độ dài dữ liệu.

Trong giao dịch này, số lượng 8 mã thông báo trả tiền tăng lên đáng kể.

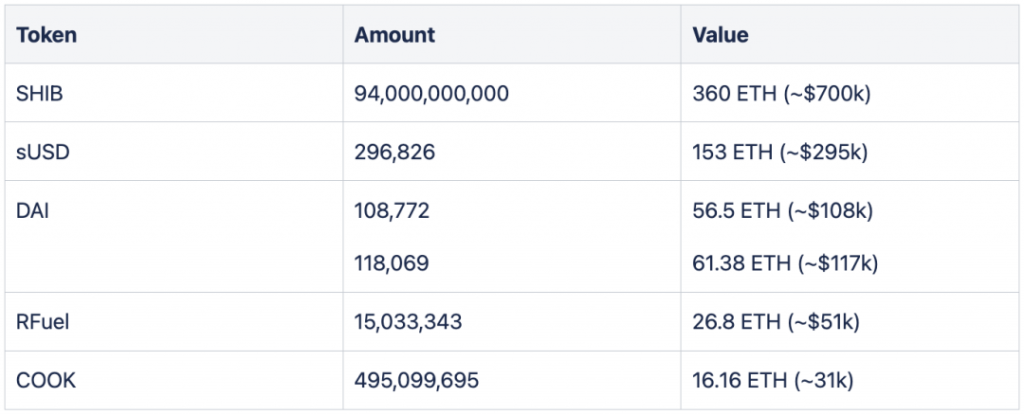

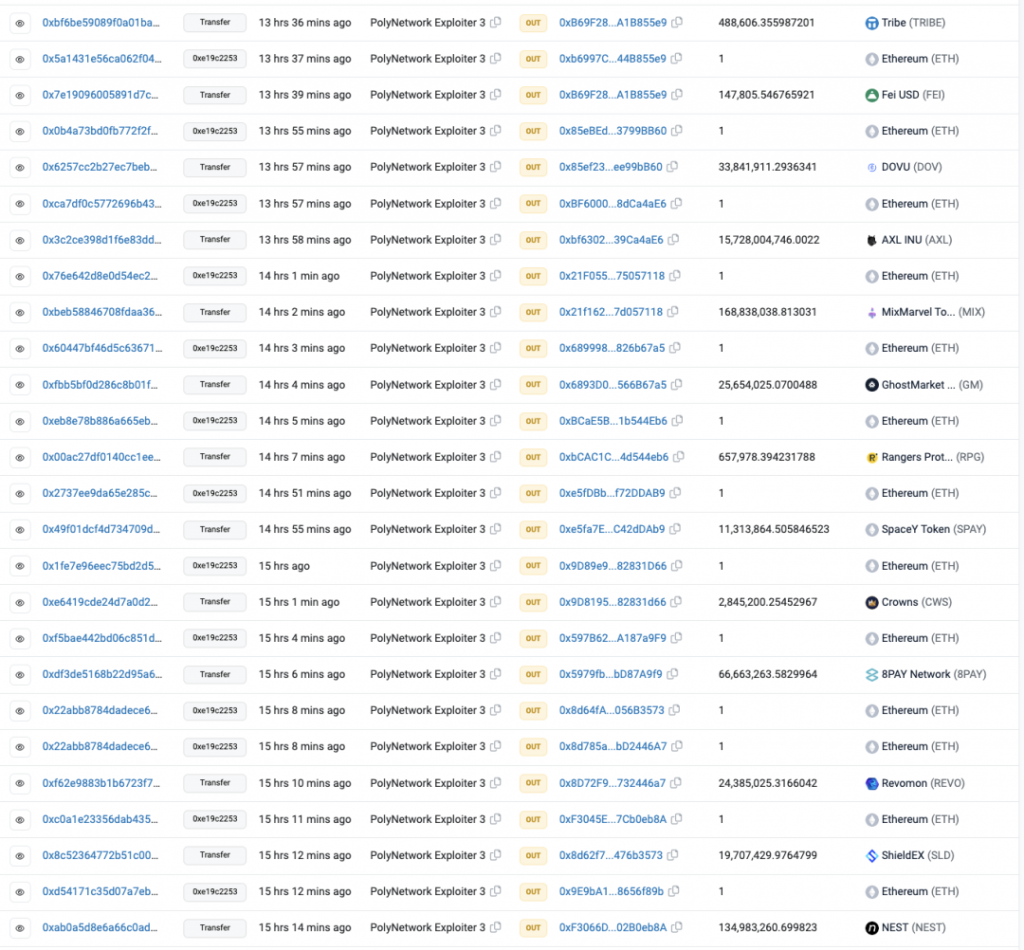

Trên mạng Ethereum, những kẻ tấn công đã chuyển đổi một số token thành ETH. Quá trình này như sau:

Trong cuộc tấn công, kẻ tấn công cũng đã chuyển 1.592 ETH (khoảng 3,05 triệu đô la) thông qua một giao dịch và chuyển 2.240 ETH sang ba tài khoản bên ngoài EOA. Ngoài ra, kẻ tấn công còn lấy được khoảng 3,01 triệu USDC và 2,65 triệu USDT, được quy đổi lần lượt thành 1557 và 1371 ETH.

Kẻ tấn công đã chuyển một số nội dung mã thông báo còn lại sang địa chỉ EOA mới và chuyển 1 ETH cho mỗi địa chỉ. (mặc dù họ chưa đổi các mã thông báo đó). Một số mã thông báo trở nên vô giá trị khi chủ sở hữu dự án loại bỏ tính thanh khoản khỏi mã thông báo để ngăn chặn việc bán phá giá. Tính đến thời điểm hiện tại, những kẻ tấn công dường như chỉ kiếm được khoảng 10 triệu đô la từ sự kiện này.

Vào năm 2022, hệ sinh thái Web 3.0 đã trải qua những tác động tàn phá của các cuộc tấn công cầu nối chuỗi chéo và các dự án như Ronin Bridge, Wormhole và Nomad đều bị ảnh hưởng bởi các sự cố bảo mật. Việc phát hiện sớm sự cố Poly Network cho thấy đây là sự cố bảo mật lớn nhất từng xảy ra đối với hệ sinh thái web, nhưng do thiếu hỗ trợ thanh khoản cho các mã thông báo mới được đúc, thiệt hại đã được giới hạn ở mức khoảng 10 triệu đô la tại thời điểm viết bài . Hiện tại không có sự đồng thuận chính xác về cách kẻ tấn công có thể khai thác Poly Network. Tuy nhiên, các dấu hiệu sơ bộ cho thấy rằng do hoạt động bình thường của các chức năng trên chuỗi, có khả năng là do rò rỉ khóa riêng hoặc lỗ hổng ngoài chuỗi.