Ngành công nghiệp Web3 luôn là lĩnh vực bị hacker tấn công nặng nề nhất, các phương thức tấn công xuất hiện vô tận, người dùng khó đề phòng. Ngoại trừ các sơ hở hợp đồng thông minh hoặc xấu xa của bên dự án, hầu hết các cuộc tấn công đều nhằm vào ví cá nhân, chẳng hạn như lừa người dùng để ủy quyền cho các giao dịch sai thông qua liên kết lừa đảo, rò rỉ khóa cá nhân hoặc thông tin nhạy cảm khác, dẫn đến mất tài sản cá nhân. Có thể thấy việc bảo vệ ví Web3 là rất quan trọng.

Việc bảo vệ ví Web3 không chỉ đòi hỏi nâng cao nhận thức rủi ro cá nhân mà còn cần sự hợp tác của các công cụ bảo mật chuyên nghiệp. Odaily Planet Daily gần đây đã chú ý đến công cụ bảo mật ví Web3 Shield 3, công cụ này bảo vệ an ninh ví của người dùng theo cách tương tự như 360 nhân viên bảo vệ. Sau khi dùng thử công cụ này, chúng tôi nhận thấy rằng Shield 3 không chỉ nhắc nhở các rủi ro tiềm ẩn trong thời gian thực khi hoạt động trên chuỗi mà còn hiển thị các loại sự kiện rủi ro khác nhau trên trang bảng điều khiển. Mặc dù ở cấp độ sản phẩm, Shield 3 vẫn cần được tối ưu hóa (ví dụ: thêm lớp lọc vào mạng không đủ nhạy), nhưng nó vẫn đóng vai trò tích cực trong việc cảnh báo sớm và bảo vệ cho những người bạn thường xuyên tương tác (hoặc nhổ tóc).

Shield 3 hiện đang ở phiên bản beta, hỗ trợ mạng chính Ethereum, mạng chính Polygon và mạng thử nghiệm của nó.

Người dùng có thể lựa chọn ba cấp độ dịch vụ miễn phí, trả phí hoặc tùy chỉnh, tương ứng với các cấp độ thẩm quyền dịch vụ bảo mật khác nhau. Những trải nghiệm sau đây đều là dịch vụ miễn phí.

Tóm lại, Shield 3 thường xuyên quét và giám sát các DAPP được kết nối với ví để phát hiện các rủi ro tiềm ẩn (chẳng hạn như gian lận và lỗ hổng) đồng thời cung cấp điểm bảo mật tổng thể cho các tương tác trên chuỗi. Khi một mối đe dọa tiềm ẩn được xác định, người dùng sẽ nhận được cảnh báo, giải thích và hành động được đề xuất.

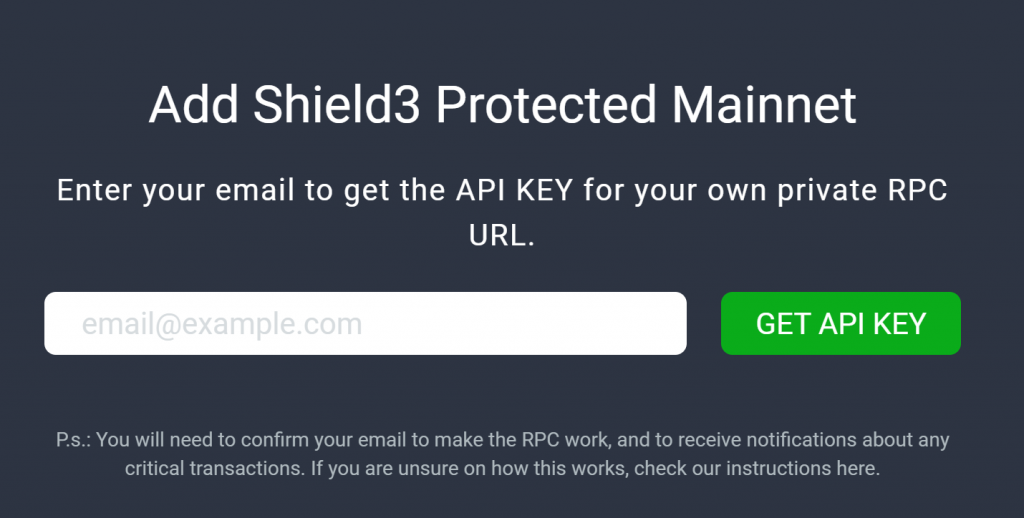

Trước tiên, người dùng cần điền địa chỉ email, kiểm tra API KEY, sau đó liên kết ví và thêm kết nối mạng vào Shield 3. Cac chi tiêt như sau:

Mở rộng và giới thiệu phương thức liên kết tài khoản của Shield 3: dưới dạng nút nhẹ, nó sử dụng RPC (phương thức gọi từ xa) để giám sát tính bảo mật của các giao dịch ví, tương tác và các hành vi khác, tương đương với việc thêm một lớp lọc bổ sung giữa mạng được giám sát và ví , để đảm bảo an toàn cho giao dịch.

Tuy nhiên, chế độ hoạt động của việc thêm một mạng bổ sung mang lại trải nghiệm tương đối tệ cho người dùng trong lần dùng thử đầu tiên (bản thân việc thêm mạng cũng tương ứng với một số rủi ro nhất định, chẳng hạn như liệu lớp lọc có bị tin tặc tấn công hay không và bên dự án có bị tấn công hay không. đủ trong suốt khi vận hành tầng lọc tin cậy).

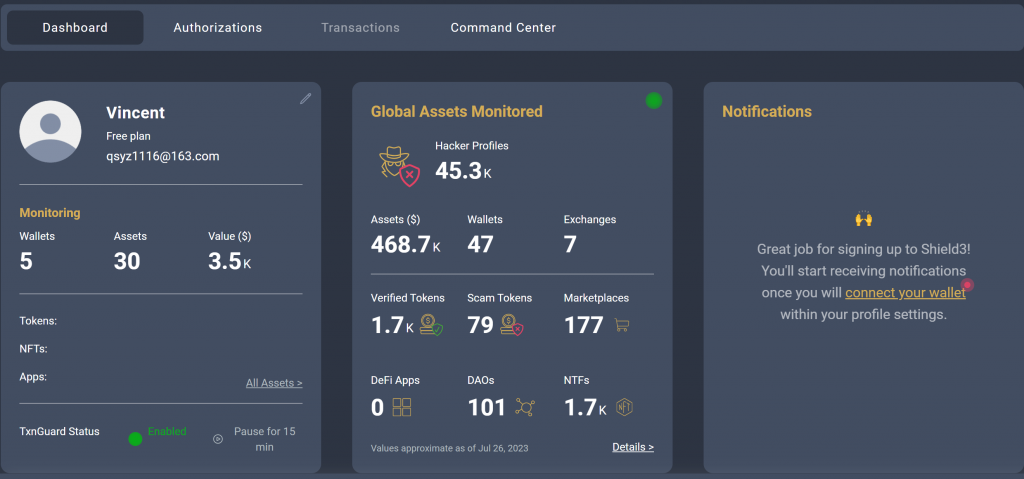

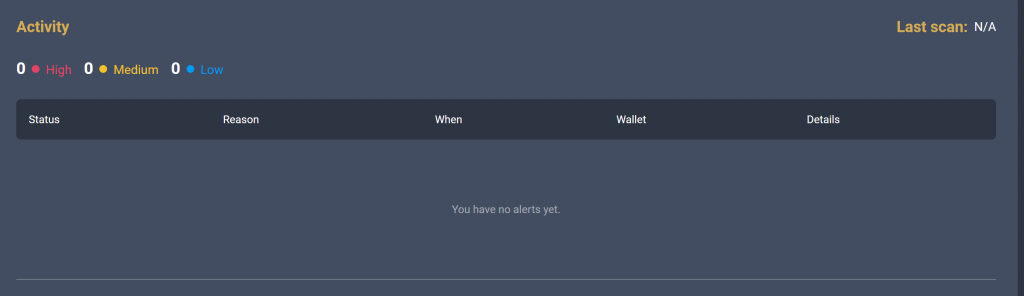

Hình trên là bảng điều khiển sau khi liên kết tài khoản, thông qua bảng điều khiển, bạn có thể thấy số tiền hiện tại của các dịch vụ Shield 3 và các địa chỉ hoặc phương thức tấn công của hacker đã theo dõi. Đồng thời, hệ thống sẽ ghi lại chuỗi hoạt động của ví, v.v.

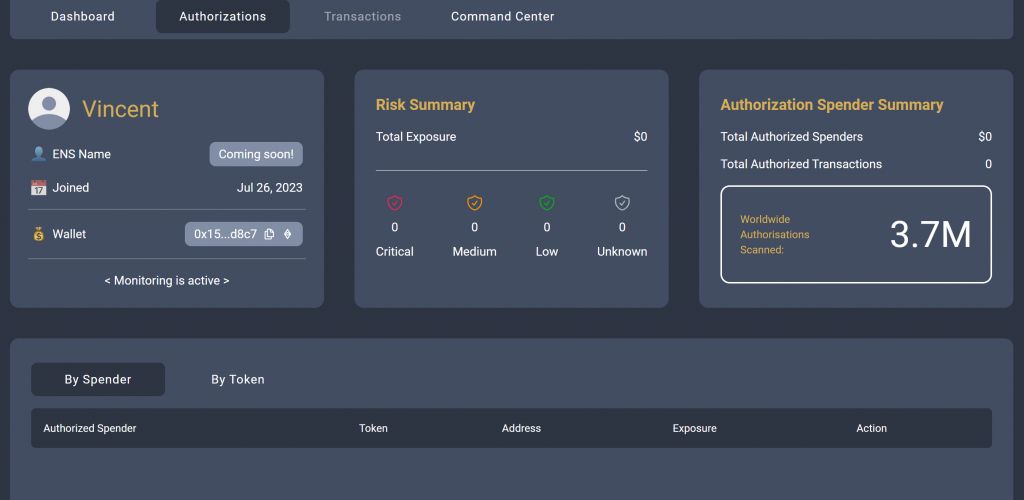

Hình trên là quá trình sử dụng Shield 3 trong ví sau khi ủy quyền. Từ biểu đồ, có thể thu được bản tóm tắt rủi ro, xếp hạng thống kê về số lượng và số lượng giao dịch được ủy quyền, đồng thời cũng có thể truy tìm các đối tượng giao dịch trước đó.

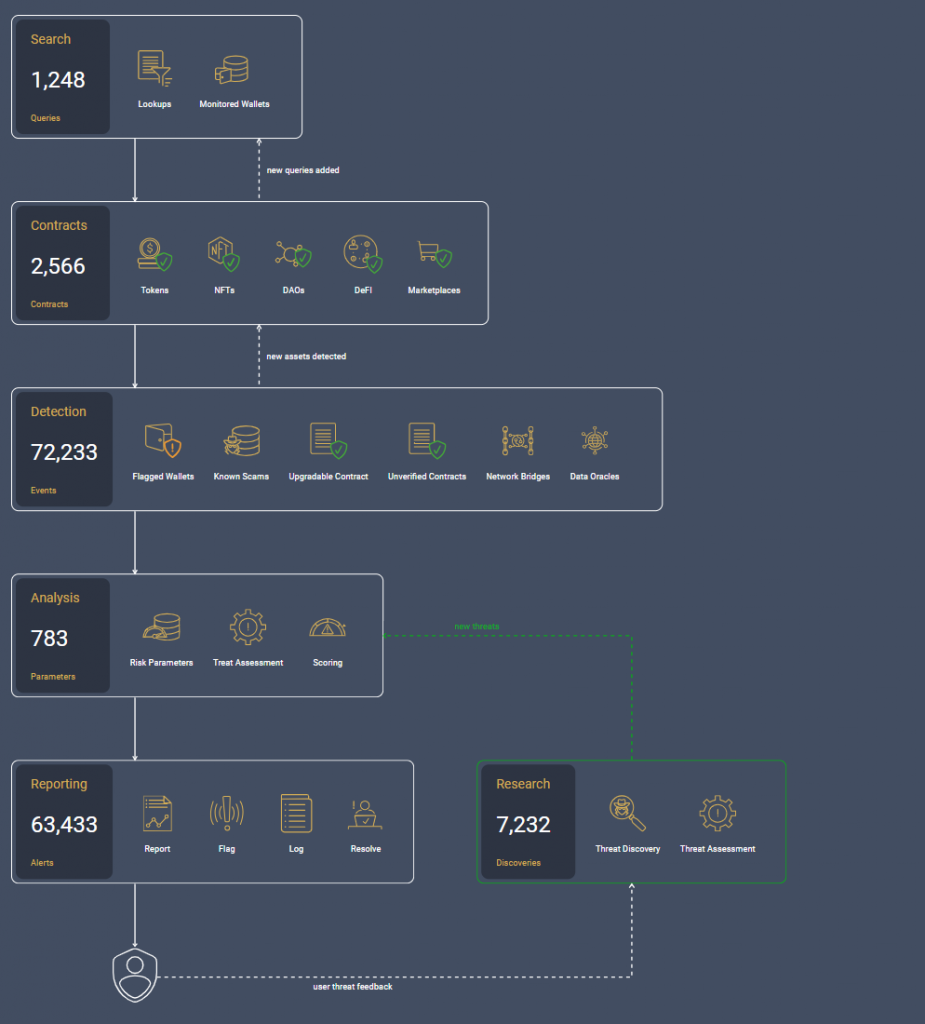

Theo hình trên, bạn có thể hiểu được quy trình sử dụng hiện tại của Shield 3. Shield 3 cung cấp dịch vụ bảo mật từ nhiều khía cạnh của ví (tìm kiếm, hợp đồng, giám sát, phân tích, báo cáo, nghiên cứu).

Trên trang Trung tâm chỉ huy , Shield 3 cũng giám sát và hiển thị các hoạt động gần đây của tin tặc trên chuỗi, phản ánh khả năng do thám thời gian thực mạnh mẽ của nó.

Sau khi trải nghiệm, chúng tôi nhận thấy trải nghiệm người dùng của Shield 3 tương đối rườm rà, cần phải mở trang web của Shield 3 và liên kết tài khoản mỗi lần trước khi thao tác thực tế trên chuỗi để sử dụng dịch vụ bảo mật của Shield 3 . Điều này là do phương thức RPC được Shield 3 sử dụng cần thường xuyên cập nhật quyền gọi từ xa để đảm bảo tính ổn định và bảo mật của địa chỉ ví. Nhưng ngoài kinh nghiệm, sản phẩm này ít nhất cũng đóng vai trò cảnh báo rủi ro cho chúng tôi khi chúng tôi đang thử các giao thức mới hoặc hoạt động với tần suất cao.